Una estrategia de innovación importante para muchas empresas es la implementación de biometría facial como herramienta en diversas áreas de seguridad como la prevención del fraude, control de acceso y en un caso más alejado, mecanismo transaccional.

Este documento hace un breve recuento del funcionamiento de este tipo de sistemas y sus aplicaciones. No debe ser considerado un documento exhaustivo, pero si podría considerarse como una herramienta para dirigir la exploración de la implementación de este tipo de tecnologías.

¿Cómo Funciona?

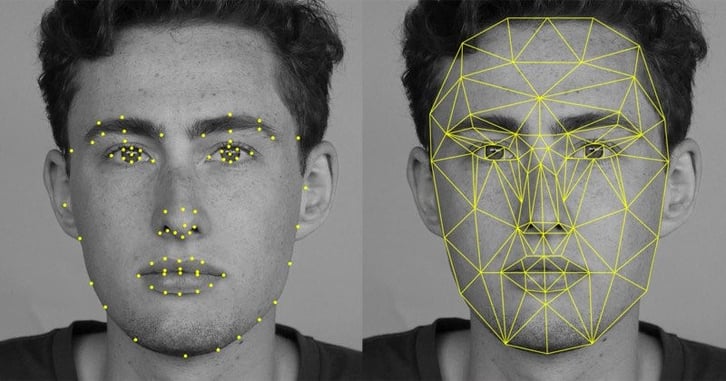

Los sistemas de reconocimiento facial toman puntos y medidas de las características mas prominentes de la cara de una persona. Basadas en la relación entre cada punto determinan si una persona es o no es quien se esta tratando de identificar. Entre mas puntos faciales tome la aplicación, mas exactitud genera el sistema, pero igualmente más probabilidad de error.

Con el uso de video, los nuevos sistemas están logrando tomar centenas de fotos de la misma persona con diferentes posiciones de su cara, luz y accesorios para tener mas fuentes de información. Con algoritmos de aprendizaje, esta información adicional hace que los sistemas más nuevos estén en condiciones de poder identificar con mayor certeza a una persona.

Una vez los rasgos y algoritmos identificadores de una persona han sido almacenados en una base de datos, estos se usan para comparar a un sujeto solicitando acceso con la base de datos almacenada. Los rasgos de las personas almacenadas se conservan para casos de control de acceso, o para casos de búsqueda de sospechosos.

Los sistemas más rápidos y fáciles de implementar, utilizan el algoritmo de biometría facial con un apoyo adicional de identificación única para así comparar únicamente la persona de la base de datos contra si misma (1:1). Es decir, comparar a la misma persona en dos fotos: una en la base de datos contra la que está tratando de acceder. Normalmente el nivel de falso negativo y falso positivo en estos casos es muy baja y en algunos casos esta por debajo de 1:1.000.000.

Los sistemas más complejos tratan de identificar a una persona entre la totalidad de personas registradas en la base de datos (1:N), es decir, tratan de identificar que la persona en la cámara en vivo es una persona en la base de datos, sin ningún tipo de condicionamiento externo (identificación única). Los falsos negativos y positivos en este tipo de aplicaciones hoy en día están por debajo del 30% en los casos menos buenos (70% de exactitud), pero en algunos casos, algunas compañías dicen haber alcanzado un nivel de precisión superior al 99.9% y casos cercanos a 1:10.000 o 5 en 1.000.000.

Aplicaciones

Las aplicaciones para seguridad son diversas y tienen varios grados de aplicación exitosa, dependiendo del uso que se les quiera dar. Hacemos una lista de aplicaciones que una entidad comercial podría dar a este tipo de tecnología:

Prevención y Detección de Fraude

La forma en que la industria, y en general todo jefe de seguridad, se sueña con el uso de biometría facial es poder identificar personas que han cometido fraudes anteriormente en el momento en que entran a un lugar para cometer un nuevo fraude. La idea es crear un repositorio de caras que han delinquido anteriormente para generar alertas cuando entran a sus instalaciones y detenerlos o prevenir a seguridad antes de que ocurra un nuevo evento.

El uso de estos sistemas podría darse usando el video en sucursales, cajeros automáticos o incluso en instalaciones de alta afluencia de publico, todo conectado a una central moderna que genere alertas y organice los protocolos a ejecutar para esa instalación especifica.

Control de Acceso

La herramienta se puede utilizar como sistema de control de acceso a edificios o sucursales en vez de tarjetas. También, de forma mas conservadora se puede utilizar en conjunto con otras medidas de seguridad como la tarjeta de acceso con el animo de evitar suplantaciones, aumentando substancialmente el nivel de seguridad de esa instalación.

Clave de Acceso

Recientemente el concepto de la cara como sistema de control de acceso ha generado alternativas para autorización de ingreso en remplazo o en adición (nuestra recomendación) al password o PIN usado para hacer una transferencia o acceder a una página personal. Varias compañías están ya implementando estos sistemas en China como único mecanismo de identificación para transferir dinero (Alipay con 120 MM de usuarios) o evitar suplantación (Didi – Uber Chino).

Intel ha invertido en este tipo de tecnología y hoy en día ha creado una aplicación llamada Facekey, la cual se implementa en sistemas Windows y utiliza la cámara de computador para identificar y llenar de forma automática un password para convertirse en un sistema de SSO (Single Sign On).

En los casos mas exitosos, el sistema de reconocimiento facial se usa en combinación con un password o llave, de tal forma que el nivel de seguridad crece exponencialmente. Tanto Facekey como otras aplicaciones similares lo implementan como una medida de seguridad adicional. En los casos menos exitosos, el uso de fotos o mascaras han demostrado que pueden burlar los sistemas de identificación facial.

Identificación de Clientes Preferenciales

A nivel comercial, la aplicación se puede usar también para que el gerente de una sucursal pueda identificar a un visitante ilustre y este lo reciba de forma personalizada. El sistema simplemente al identificar a la persona, genera una alerta que se puede enviar por correo o SMS para que al VIP se le de el tratamiento que este requiere.

Capacidades y Limitaciones

Precisión

Los sistemas de biometría facial son medidos por su nivel de falsos positivos (False Acceptance Range - FAR) o el nivel de veces que identifican a una persona positivamente cuando esta no es la misma persona; y falsos negativos (False Rejection Rate – FRR) o el nivel de veces que no logran identificar positivamente a la persona correcta. En general un sistema debe siempre considerarse teniendo las dos probabilidades de falla para generar un numero único de fallas generales.

De igual forma, los mismos sistemas se miden usando los indicadores anteriores considerando el tipo de identificación que están haciendo: 1:N o 1:1. Los sistemas 1:N siendo mucho mas imprecisos que cuando se trata de 1:1.

Algunas compañías afirman que su nivel de falsos positivos (FAR) es de 3/10.000 cuando su nivel de falso negativo (FRR) es de 2/1000 y que este numero puede subir o bajar dependiendo del nivel de seguridad deseado en las instalaciones, es decir, en el número de puntos faciales que debe tomar el sistema para hacer un reconocimiento.

Lea También: Cómo mantener un Sistema de Seguridad Eficiente a un bajo costo en tiempos de crisis económica

Requerimientos Técnicos

Una de las razones por las cuales implementar estos sistemas de tal forma que cumplan con la precisión que predican los fabricantes esta en las condiciones técnicas que debe cumplir las instalaciones físicas. Normalmente las condiciones exigidas son:

- Resolución de imagen: Usar cámaras IP con resoluciones mínimas de 3MP con compresión M-PEG.

- Iluminación: promedio de 200 Lux y obturación de 1/125.

Considerando lo anterior, en la mayoría de los casos, las empresas consideran dos temas específicos:

- El costo de cambiar sus sistemas de CCTV es muy alto para lograr implementar un sistema tan especifico, en donde los cálculos de costo beneficio tal vez no son positivos.

- Gran parte de la información de delincuentes actuales se vuelve inútil, pues esta en video que no cumple con las condiciones mínimas de luz y resolución, teniendo que armar la base de datos desde cero.

- Velocidad de reconocimiento. Un sistema relativamente rápido de reconocimiento puede hacer un proceso completo en menos de 2 segundos (unas 30-45 personas) por minuto.

Aspectos a Considerar Para una Implementación

Considerando las limitaciones técnicas explicadas anteriormente, en la mayoría de los casos una implementación al interior de una gran empresa con cientos de cámaras no es lo mas recomendable a ejecutar, pues el costo es excesivamente alto comparado con el posible resultado obtenido. Sin embargo, para los casos en que se esta considerando un cambio total de sistemas de CCTV o una modernización de cámaras IP, esta es una herramienta que vale la pena considerar en entidades con afluencia de publico y preocupación por integridad de sus activos o los de sus usuarios.

Para los casos en que realizar la adecuación total de sistemas es muy costosa, vale la pena considerar puntos específicos de monitoreo (puertas de acceso en instalaciones criticas) con el animo de controlar posibles delincuentes o VIP’s accediendo a las instalaciones seleccionadas. Esta herramienta seria una adición al sistema existente, y no el propósito principal de la modernización.

Para los casos en que se desee usar como sistema de control de acceso es importante tener en consideración el nivel de errores que la empresa esta dispuesta a tolerar. Sin embargo, para algunas entidades en donde la seguridad es primordial, consideramos que los sistemas de acceso por biometría deben ser usados en conjunto con otros sistemas para aumentar el nivel de seguridad. Este proceso se puede ir soltando en la medida en que la herramienta mejora su nivel de precisión hasta lograr un nivel de confort adecuado.

La redundancia de sistemas consideramos se debe utilizar en caso de que se desee implementar la biometría facial como sistema de acceso a software. Simplemente se debe considerar como mecanismo de seguridad adicional, y no como único mecanismo de seguridad.

En general, es importante tener en cuenta los siguientes aspectos al momento de definir la posible implementación de un sistema de biometría facial:

- Expectativas claras. Que se espera del sistema a implementar: mas seguridad, mas agilidad, detección de fraude, prevención de fraude.

- Alcance: Para un plan piloto o una implementación completa, tener claro los puntos específicos en donde se implementara y las razones especificas por las cuales se desearía implementar el sistema en estos puntos.

- Métricas claras. Definir de antemano como se define el éxito o fracaso del plan piloto o proyecto. Falsos negativos, falsos positivos, falta de información, impacto en la seguridad, aumento de capturas, disminución de perdidas, numero de alarmas, velocidad de procesamiento.

- Presupuesto claro: Tener definido un presupuesto inicial para un plan piloto con el animo de poder determinar si el proyecto a gran escala tiene valor para la entidad. El valor no necesariamente se mide en dinero, también en prestigio, en percepción de clientes o tiempo ahorrado (que se puede convertir en dinero).

- Importante tener claro que todos estos sistemas son software, y que por lo mismo implica que tienen que estar conectados en línea, que deben correr sobre un servidor robusto y rápido y que se debe pagar mantenimiento anual por las actualizaciones.

Conclusiones

Un sistema de reconocimiento facial puede ser de gran ayuda para aumentar el nivel de seguridad en cualquier tipo de organización. Independiente del sistema a implementar, lo importante al momento de seleccionarlo es tener claro los objetivos de la instalación, al igual que las debilidades que corren en el software.